Sauvegarde et mise à jour d’un serveur de développement Que contient ce script ? Avant tout une section de paramétrage : vous définissez les valeurs qui vous intéressent afin d’accéder à votre serveur distant et de choisir où vont être sauvegardées vos données ; Ensuite une copie bête et méchante […]

yannick

La sécurité d’un serveur n’est pas à prendre à la légère. Chaque jour qui passe, de nombreux robots ou humains chercheront à pénétrer ton serveur. Pour tout casser, pour utiliser tes ressources, pour l’honneur, etc …Bon, en général, d’après mon expérience personnelle, la plupart des attaques sont des attaques de […]

Il existe une multitude de moyens pour préserver la sécurité sur vos serveurs web. Ces quelques étapes font parties des meilleurs. Sécuriser un système informatique est une tâche rigoureuse, d’autant plus quand ledit système est connecté au réseau Internet. En effet, le réseau mondial grouille de pirates qui nuisent au […]

Contents: README_JDM infos générales Journal de manip Description Arborescence du projet Aquariophilie Débuter en aquarium d’eau douce Composants Spécifiques Programmation des ATMega Magnetomettre : HMC5883L Motteur Pas à Pas : 28BYJ-48 Picamera Capteur ultrason : HC-SR04 Captheur de Méthane : MQ4 Liste des gazes pouvant être détecter par le MQ4 […]

Avant d’attaquer Lorsque l’on fait une simple recherche sur internet avec les mots clefs : comment documenter un projet On se rend compte qu’il y a déjà beaucoup d’informations disponible sur ce sujet. Je n’hésiterai d’ailleurs pas un instant en vous renvoyant de temps à autres vers l’un ou l’autre […]

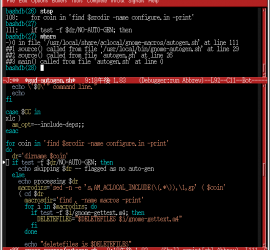

Configuring and auditing Linux systems with Audit daemon The Linux Audit Daemon is a framework to allow auditing events on a Linux system. Within this article we will have a look at installation, configuration and using the framework to perform Linux system and security auditing. Auditing goals By using a […]

PostedMay 29, 2015 280.3k views System Tools By Justin Ellingwood Become an author Introduction LDAP systems are often used to store user account information. In fact, some of the most common methods of authenticating to LDAP involve account information stored within LDAP entries. Whether your LDAP entries are used by […]

By Josphat Mutai – July 6, 2018 7039 2 Share Facebook Twitter Pinterest Linkedin You can support us by downloading this article as PDF from the Link below. Download the guide as PDF Hey all! Running your Linux Os and think you have secured it with user password to restrict […]

Un rootkit est un programme qui maintient un accès frauduleux à un système informatique et cela le plus discrètement possible, leur détection est difficile, parfois même impossible tant que le système d’exploitation fonctionne. Certains rootkits résistent même au formatage car il peuvent s’introduire directement dans le BIOS. Ils existent sous […]

Cet article présente trois outils qui peuvent vous aider à identifier et à supprimer les rootkits (outils de dissimulation d’activité) et autres logiciels malveillants sur votre serveur. Les programmes utilisés ne garantissent pas que toute faille soit détectée. Vous ne pouvez être vraiment sûr que lorsque vous réinitialisez le serveur. […]